Teil 5: IoT-Massenangriffe – eine besorgniserregende Evolution

In den vergangenen Teilen der IoT-Artikelreihe haben wir uns mit der Entstehung des IoT, grundsätzlichen Problemen und dem hypothetischen Anwendungsfall eines Wireless Sensor Netzwerks im Regenwald und dessen Absicherung befasst. Dabei ist bislang ein wichtiges Puzzleteil noch nicht thematisiert worden: Das der IoT-Massenangriffe, die immer häufiger negative Schlagzeilen verursachen. Zunächst wollen wir uns jedoch mit der Begrifflichkeit „IoT-Massenangriff“ befassen und klären, wie dieser sich von einem klassischen „IoT-Hack“ unterscheidet.

Masseninfektionen in der Größenordnung von Millionen von betroffenen Geräten haben vor allem in den vergangenen Jahren zunehmend an Bedeutung gewonnen. In konventionellen IT-Systemen war meist die Rede von Hackerangriffen, mit welchen gezielte Angriffe einer einzelnen Person oder Gruppe auf anvisierte Ressourcen gemeint waren. Natürlich existieren auch im Kontext von IoT-Geräten solche Hackerangriffe. In diesen wird ein IoT-Gerät beispielsweise als Einfallstor genutzt, um den Zugang zum gewünschten Netzwerk zu erlangen und um dem Hacker die Möglichkeit zu bieten, sich von dort weiter Richtung Ziel fortzubewegen. Hacker beabsichtigen bei derartigen Angriffen beispielsweise die gezielte Schädigung des Opfers, etwa durch die Exfiltration sensibler Daten und nachfolgende Erpressung der Eigentümer. Dass hinter gezielten Angriffen vielfältigste Interessen stecken können, beweist auch Stuxnet [1]: Der prominente Computerwurm beschädigte 2010 Industriesteueranlagen von Siemens in iranischen Atomanlagen.

In der neusten Entwicklung der IoT-Sicherheit spielen klassische Hackerangriffe jedoch eine untergeordnete Rolle. An Prominenz gewinnen Vorgänge, die man als automatisierte Masseninfektion bezeichnen kann. Hierbei werden IoT-Geräte ohne aktives Zutun von Menschen angegriffen und, sobald ihre Kontrolle übernommen werden konnte, einem bestehenden Netzwerk infizierter Geräte hinzugefügt. Dies geschieht beispielsweise durch die Ausnutzung einer oder mehrerer bekannter Schwachstellen.

Bots in Gruppenformation

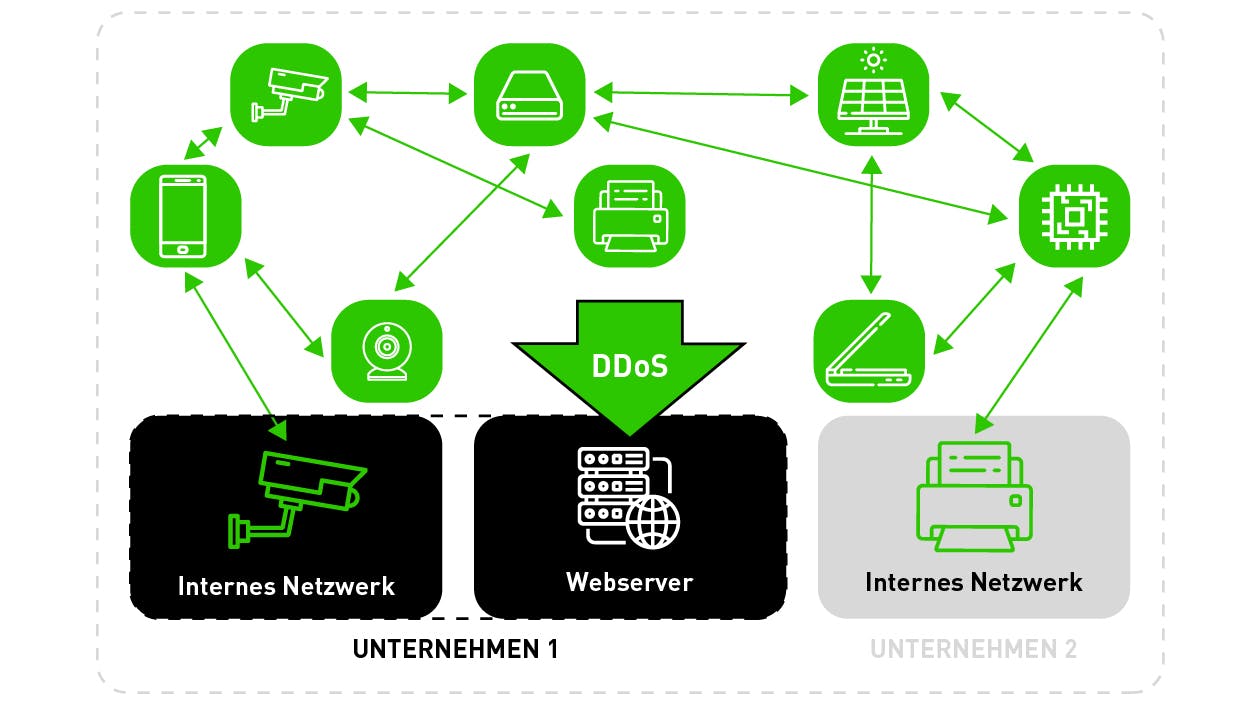

Netzwerke, die ein solches Verhalten aufweisen, werden häufig als Botnets bezeichnet. Hierbei kann zwischen drei Botnet-Typen unterschieden werden, die sich in ihren Auswirkungen unterscheiden. Schädliche Botnets werden gebildet, um in weiterführenden Aktionen einen Schaden bei einem Angriffsziel zu verursachen. Das bekannteste Beispiel sind an dieser Stelle Distributed Denial-of-Service (DDoS)-Angriffe. Sie nutzen die verteilte Rechenleistung und Netzwerkbandbreite der angeschlossenen Geräte, um ein einzelnes Ziel wie etwa den Webserver eines Unternehmens, mit einer großen Anzahl an Anfragen zu überfluten. Durch die Masse der Anfragen soll das Ziel in der Folge handlungsunfähig werden.

Im Gegensatz zu diesem Botnet-Typen weisen unschädliche Botnets ein gutartiges Verhalten auf. In diesem Fall werden Sicherheitslücken in angeschlossenen Geräten geschlossen, um eine Übernahme durch bösartige Botnets zu verhindern. Bricker stellen den dritten Botnet-Typen dar: Sie infizieren Geräte, um sie zu zerstören. Dies kann beispielsweise durch das Löschen des internen Gerätespeichers geschehen. Auch wenn die Geräte physisch nicht beeinträchtigt sind, erfordert es einen hohen Aufwand und Fachwissen, die Software der Geräte erneut aufzuspielen. In manchen Fällen weisen Bricker ein noch aggressiveres Vorgehen auf und zerstören Geräte auch physisch.

Botnet als Geschäftsmodell

Dass diese automatisierte Form der Ausbreitung von Sicherheitsforschern mit großer Sorge beobachtet wird hat verschiedene Gründe. Zum einen ermöglicht sie es, innerhalb kürzester Zeit riesige Zahlen von IoT-Geräten zu infizieren. Durch die Größe der Netzwerke steigt auch der Nutzen, den die Angreifer erzielen können. Große Netzwerke bieten eine höhere Leistung für DDoS-Angriffe. Weiterhin steigt die Wahrscheinlichkeit, dass im Botnet auch Geräte solcher Unternehmen enthalten sind, die für Angreifer potenziell interessant sind. Zum anderen führt die massenhafte Verbreitung zu neuen Geschäftsmodellen der Angreifer. So können beispielsweise bereits für geringe Geldbeträge die Kapazitäten von Botnets für gezielte Angriffe „gemietet“ werden.

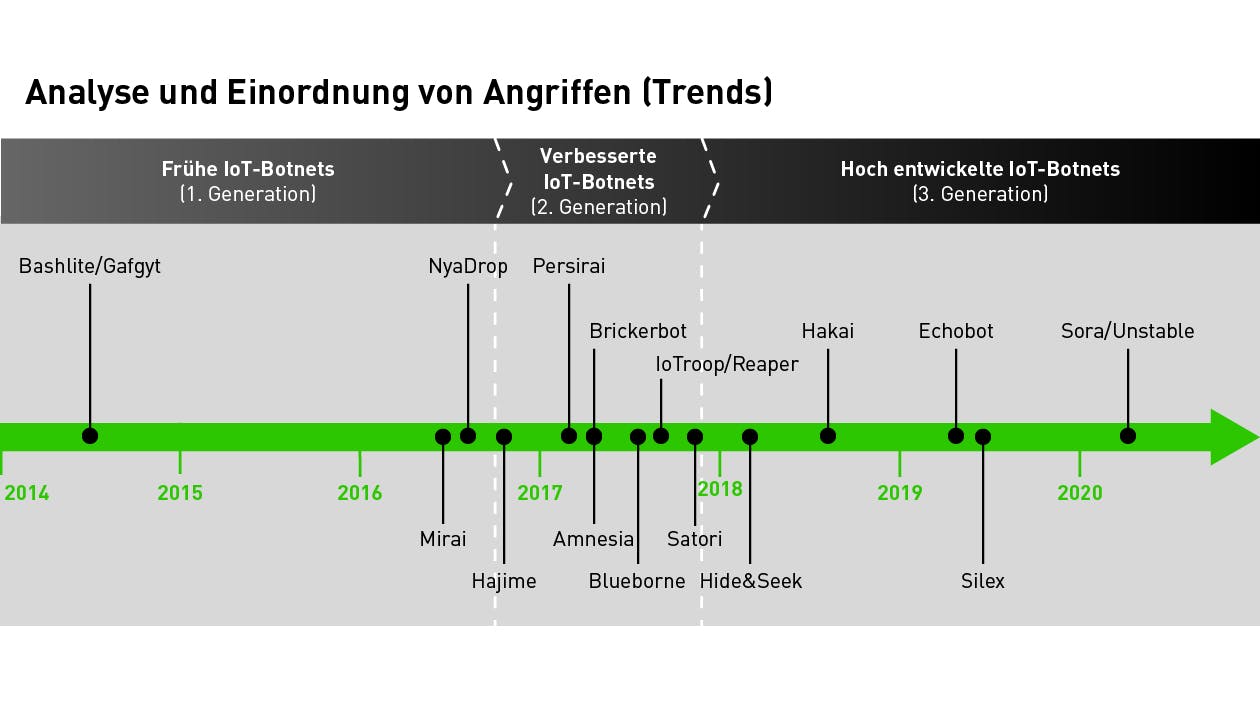

Inzwischen existiert eine große Anzahl verschiedener Botnets, was nicht zuletzt darauf zurückzuführen ist, dass der Quellcode einiger Botnets öffentlich bekannt gemacht wurde. Auf dieser Basis haben zahlreiche Angreifer Modifikationen, Verbesserungen und Erweiterungen implementiert und einen Ableger des bekannten Botnets erschaffen. Insgesamt unterscheiden sich verschiedene Botnets teilweise sehr voneinander. Im Rahmen einer ausführlichen Analyse bestehender Botnets konnten diese in verschiedenen Generationen gruppiert werden.

Eine kleine Generationenlehre

Frühe IoT-Botnets der ersten Generation verfolgen Ansätze die erstaunlich trivial, aber dennoch erfolgreich sind. Meist breitet sich das Botnet aus, indem von den bereits infizierten Geräten zufällige weitere IP-Adressen gescannt werden. Sofern eine Antwort erfolgt, wird mit Hilfe eines Wörterbuches bekannter Benutzername-Passwort-Kombinationen der Login auf verschiedenen Diensten des angegriffenen Gerätes versucht. Es zeigte sich, dass bereits kleine Wörterbücher mit 20 bis 80 verschiedenen Einträgen enorm erfolgreich sein können. Dies ist möglich, da die Angriffe meist auf einige wenige, spezielle Gerätetypen abzielen, die in großer Anzahl ähnlich konfiguriert eingesetzt werden. Um den Angriff erfolgreich zu Ende zu führen, besitzen die Botnets der ersten Generation Listen von Befehlen für den Angriff, die sie sukzessive ausführen, bis das Gerät das gewünschte Verhalten zeigt. Stellenweise werden zusätzlich zu den Versuchen mit Wörterbuch-Passwörtern auch öffentlich bekannte CVE-Schwachstellen (Common Vulnerabilities and Exposures) [2] genutzt. Um die Aktionen des Botnets zu koordinieren, kommen gewöhnlich zentralisierte Command-and-Control Server (CnC-Server) zum Einsatz. Diese Geräte organisieren das Netzwerk und leiten Befehle an die Bots weiter. Beispiele von Botnets der ersten Generation sind Mirai, Nyadrop und Bashlite.

Verbesserte IoT-Botnets der zweiten Generation weisen im Gegensatz zu den doch recht einfachen Mechanismen der vorherigen Generation einige Optimierungen auf. So reagieren die Botnets beispielsweise auf Scanning-Versuche anderer Botnets und nutzen diese Information, um bekannte Lücken auszuschöpfen und das Gerät ihrerseits anzugreifen. Sobald der Angriff erfolgreich war betreiben die verbesserten Botnets häufig opportunes Patchen: Die vorhandenen Schwachstellen werden geschlossen, um eine erneute Übernahme durch ein feindliches Botnet zu verhindern. Um eine Detektion der Infektion durch den Geräte-Nutzer zu verhindern setzen sie Mechanismen ein, um aktive Prozesse zu verbergen. Neben der umfangreichen Nutzung bekannter CVE-Schwachstellen werden vereinzelt auch Zero-Day Exploits ausgenutzt – Schwachstellen, die bis dato noch nicht öffentlich bekannt waren. Beispiele von Botnets der zweiten Generation sind IoTroop / Reaper und Hakai.

Steigende Nutzung in der Cyberspionage

Hoch entwickelte IoT-Botnets der dritten Generation haben im Gegensatz zu ihren Vorgängern nochmals an Komplexität und Funktionalität hinzugewonnen. Anstelle von zentralisierten CnC-Servern setzen sie häufig auf angepasste Peer-to-Peer-Kommunikationsnetzwerke, die eine vollständig dezentrale Organisation ermöglichen. Mechanismen zur Bot-Detektion sorgen dafür, das konkurrierende Bots auf demselben Gerät entfernt werden. Weiterhin findet die Verbreitung nun auch über IoT-Plattformen statt; es wird also beispielsweise gezielt nach ähnlichen Geräten gesucht, die im gleichen Netzwerk erwartet werden. Um die Kontrolle über Geräte zu erlangen werden weiterhin zahlreiche CVE-Schwachstellen ausgenutzt. Diese erstrecken sich in der dritten Generation über viele verschiedene Geräteklassen. Beispielsweise werden auch exotische Bereiche wie Yacht-Steuersysteme anvisiert. Um noch höhere Infektionsquoten erreichen zu können nimmt besonders die Nutzung an Zero-Day-Exploits zu. In vielen Fällen werden Geräte zunächst aufwändig analysiert (Reverse Engineering), um bisher unbekannte Schwachstellen zu entdecken.

Insgesamt wird klar, dass sich Botnets stetig weiterentwickeln. Waren sie zu Beginn hauptsächlich erfolgreich durch das Ausnutzen offensichtlicher Schwachstellen wie schlecht gewählter Zugangsdaten, bieten sie inzwischen perfide Mechanismen, um in rasanter Geschwindigkeit auch solche Geräte zu befallen, die keine offensichtlichen Lücken mehr bieten.

Sicherheitsmaßnahmen hinken hinterher

Durch die steigende Gefährdung ist es umso wichtiger, dass effektive Maßnahmen zur Verhinderung von Infektionen ergriffen werden. Ein nüchterner Blick auf den sicherheitstechnischen Status Quo des IoT zeigt jedoch, dass bereits Maßnahmen für die Verteidigung gegen einfachste Botnet-Angriffe die Gerätehersteller vor große Probleme zu stellen scheinen. Auch im Jahr 2020 kamen noch Geräte auf dem Markt, die einfachste Standard-Passwörter benutzen oder in welchen schlicht vergessen wurde, Protokoll-Schnittstellen aus dem Entwicklungsprozess zu schließen. Die Situation wird umso dramatischer, wenn man berücksichtigt, dass für die neueren Generationen von Botnets noch wesentlich weitreichendere Maßnahmen zur Verteidigung benötigt werden.

Tatsächlich verhindert bereits die Vermeidung von Standard-Passwörtern große Teile der Ausbreitung von Botnets der ersten Generation. Um eine weitere Absicherung zu erreichen, wäre es hilfreich, Mechanismen gegen Scanning-Versuche einzusetzen. Auf diese Weise könnte mit einfachen Maßnahmen das Massen-Scanning verhindert werden. Auf dessen Basis können die angreifenden Geräte identifizieren, welches Angriffsziel vielversprechend ist.

Hersteller sind gefordert

Um auch Angriffe von Botnets der zweiten Generation erfolgreich zu erschweren, muss zusätzlich zu diesen rein technischen Maßnahmen auch ein organisatorischer Ansatz verfolgt werden. Da hier ein Großteil der ausgenutzten Schwachstellen sowohl bekannt als auch vergleichsweise alt ist, unterbindet ein konsequentes und zeitnahes Patchen von Sicherheitslücken in den Geräten die Angriffe effektiv. An dieser Stelle sind primär die Hersteller gefragt, trotz des vorherrschenden Kostendrucks und dem allgemein kurzen Lebenszyklus von IoT-Geräten geeignete Konzepte zu entwickeln, die dauerhafte Sicherheit gewährleisten.

Auch bei der dritten Generation von IoT-Botnets setzt sich der Trend fort, dass die Angriffe hauptsächlich durch organisatorische Maßnahmen verhindert werden können und es kaum technische, pauschal gültige Vorkehrungen zur Verteidigung gibt. So besteht die größte Gefahr dieser Generation darin, dass die Nutzung von Zero-Day Exploits massiv zunimmt. Ein Patchen von derartigen Exploits ist folglich im Vorfeld nicht möglich, da sie zum Zeitpunkt der Benutzung öffentlich noch nicht bekannt sind. In der Folge sollten die Entstehung und Auffindbarkeit derartiger Schwachstellen eingedämmt werden. Um das zu erreichen, könnten Maßnahmen in der Software-Entwicklung und im Rollout-Prozess von Geräte-Updates ergriffen werden, welche die Verfügbarkeit und Lesbarkeit von Quellcode erschweren. Auf diese Weise wäre es für Angreifer deutlich schwerer, neue Zero-Day Schwachstellen aufzudecken.

Schutz als Teil der Produktentwicklung

Der Schlüssel zur langfristigen Prävention von IoT-Angriffen liegt bereits in der Produktentwicklung und den zugehörigen Entwicklungsprozessen. Hierbei müssen zu Entwicklungsbeginn bereits durchgängige Sicherheitskonzepte aufgestellt werden, die sich durch alle Ebenen eines IoT-Produkts durchziehen. Dabei werden nicht nur Software-, sondern auch Hardwareschnittstellen und dedizierte Hardwaresicherheitselemente in einem vollständigen Sicherheitskonzept betrachtet. Schlüsselübertragungsmechanismen und Speicherbereiche müssen dediziert ausgewählt und konsequent implementiert werden. Nur so wird der direkte Zugang zu Schlüsseln erfolgreich abgewehrt.

Ist ein vollumfängliches Sicherheitskonzept erstellt, so gilt es im weiteren Verlauf zu prüfen, ob alle Maßnahmen auch entsprechend umgesetzt wurden. Dazu benötigt man ein Test- & Qualitätsmanagement, das auch sicherheitsrelevante Anforderungen abdeckt und auf den Prüfstand stellt. Nicht zuletzt verwenden Entwicklungsingenieure während der Produktentwicklung vorgefertigte Software-Stacks und Hardwarereferenzschaltungen, die nicht zwangsläufig den Sicherheitsanforderungen im IoT Embedded-Bereich standhalten.

Eine durchdachte und an einem Sicherheitskonzept orientierte IoT-Produktentwicklung ermöglicht in Kombination mit einem langfristigen Patch-Management ein hohes Maß an Sicherheit und trägt zur Prävention von IoT-Massenangriffen bei.

Für die Erstellung eines passenden Sicherheitskonzeptes können zahlreiche bestehende Standards und Richtlinien herangezogen werden. Um hier den Überblick zu behalten, befasst sich der sechste Teil unserer IoT-Artikelreihe mit eben diesem Thema.

Lesen Sie weiter

Lesen Sie den nächsten Artikel oder kehren Sie zurück zur Gesamtübersicht.

Ihre Ansprechpartner für IoT-Sicherheit

Emerging Technologies – aufstrebende Technologien – sind der Wegbereiter für eine nachhaltige wirtschaftliche Entwicklung. Doch bei ihrer Betrachtung ist der Sicherheitsaspekt von großer Bedeutung. Denn Cyberkriminelle machen sich gerade in der Pionierphase mangelndes Wissen über Technologien und ihre Sicherheitslücken zunutze. Jens Neureither und Finn-Ole Klug setzen sich intensiv mit dem Themengebiet „Securing Emerging Technology“ (SET) auseinander. Dieses beginnt bei der vermeintlich schon etablierten Cloud Technologie und geht über das Internet der Dinge und sicheren Blockchain Use Cases bis hin zu dem noch nicht massentauglichen Quantum Computing.