Teil 6: Orientierungshilfe im Dschungel der IoT-Sicherheitsstands

Haben die vorherigen Teile dieser Artikelreihe zur IoT-Sicherheit die Geschichte und Herausforderungen der Sicherheit aufgezeigt, soll dieser Teil eine Orientierung für die konkrete Absicherung von IoT-Architekturen und Geräten geben. Neben einer Übersicht über die maßgeblichen Sicherheitsstandards geben wir Ihnen konkrete Handlungsempfehlungen mit einer Top-15-Checkliste für IoT-Sicherheit.

Wie üblich für besondere, technische Bereiche der IT-Sicherheit gibt es auch für den Bereich IoT bereits Standards und Best-Practices, welche Ansatzpunkte für Anforderungen an das Produkt und die verwendete Technologie bieten. Auch ist denkbar, diese Anforderungen für die Auswahl von Partnern, Herstellern und Technologien für ein zu entwerfendes IoT-System zu verwenden. Die Praxis zeigt, dass klare, technische Anforderungen auf Basis bekannter Standards für bestimmte Teilaspekte der IoT-Sicherheit für Partner und Zulieferer sehr sinnvoll sind. Denn die Interpretation dessen, was sicherheitstechnisch verantwortbar und sinnvoll ist, differiert oft.

Standardisierung in der IoT-Sicherheit

Zunächst muss berücksichtig werden, dass der Fokus bei den hier genannten Standards der IoT-Gerätemarkt für Endanwender ist. Orientierungshilfe für z. B. industrielle IoT bieten sie nur bedingt. Auch liegt das Hauptaugenmerkt auf dem Endgerät, obwohl zu einem sicheren IoT-System genauso die Backend-Infrastruktur zählt. Hierzu zählt beispielsweise die Cloud-Technologie, für die gesonderte Standards zu berücksichtigen sind. Hier geben wir eine Orientierungshilfe im deutschen bzw. europäischen Raum.

Einige der Standards fließen in die aktuelle Entwicklung verschiedener Sicherheitszertifizierungen und Prüfstandards für Produkte ein. Ein Beispiel ist das finnische IoT-Sicherheitslabel [1]. Denkbar ist auch, dass diese Standards im Sinne des europäischen Verbraucherschutzes im Consumer-Bereich von IoT über die ENISA (European Union Agency for Cybersecurity) für Hersteller und Anbieter bindend werden könnten.

In Deutschland ist das Bundesamt für Sicherheit in der Informationstechnik (BSI) maßgebend und in enger Abstimmungen mit den europäischen Behörden für Cybersicherheit und Standarisierung, um für Hersteller auf dem deutschen Markt klare Vorgaben an die IT-Sicherheit ihrer Produkte zu machen und gleichzeitig dem Bürger eine transparente und fundierte Kaufentscheidung in Bezug auf Produktsicherheit zu ermöglichen.

Übersicht der Standards im Bereich der IoT-Sicherheit

Im Folgenden sind die wichtigsten IoT-Sicherheitsstandards bzw. Frameworks aufgeführt:

EUROPEAN STANDARD ETSI EN 303 645 (ETSI)

- Cyber Security for Consumer Internet of Things: Baseline Requirements

- Pressemitteilung, Dokumente

EUROSMART IoT Security Certification Scheme (EUROSMART)

- Eurosmart Cybersecurity Certification Scheme for IoT

- Dokumente

ISO/IEC 30141:2018 (ISO)

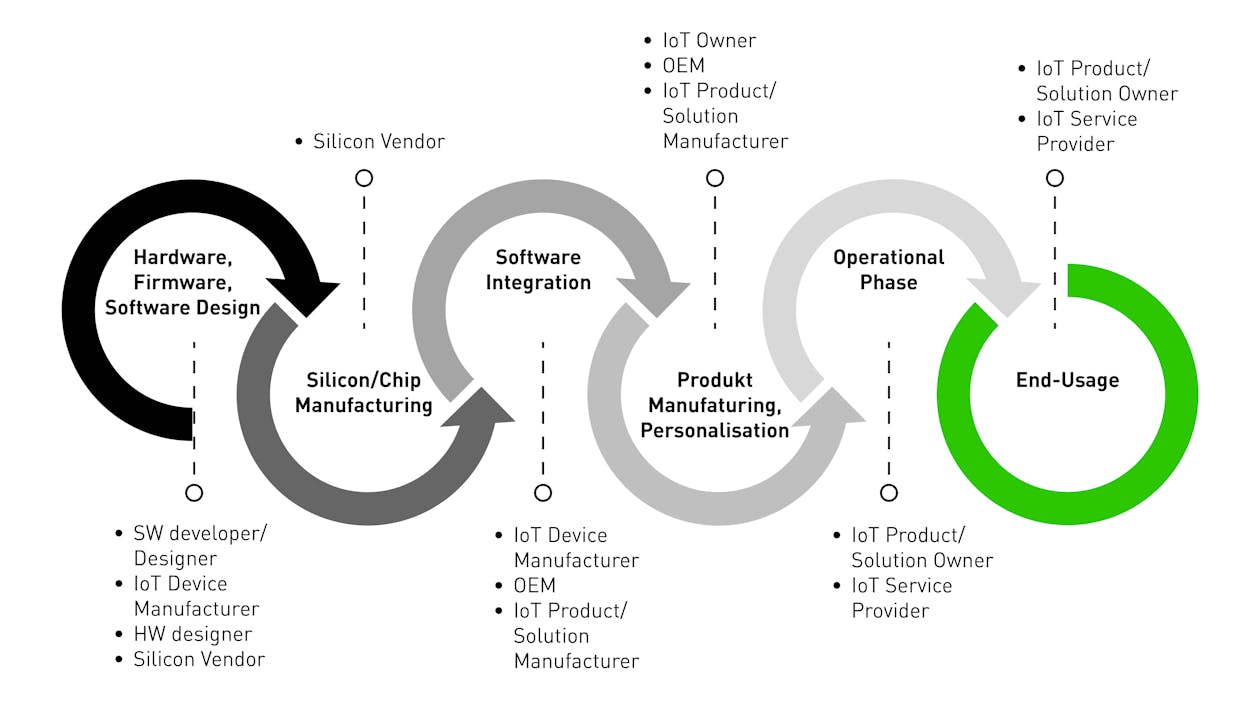

- IoT System & Product Security Life Cycle Reference Model

- Dokumente

DIN SPEC 27072 (DIN)

- Mehr Sicherheit im Smart Home

- Pressemitteilung

NISTIR 8259 (NIST)

- Foundational Cybersecurity Activities for IoT Device Manufacturers

- Dokumente

BSI Grundschutz 200-x (BSI)

- SYS.4.4 Allgemeines IoT-Gerät

- Baustein, Hinweise (ab Seite 800)

CSA IoT Security Controls Framework (Cloud Security Alliance)

- IoT Security Controls Framework

- Dokumente

Orientierungshilfe und Empfehlung

Einleitend sei bemerkt, dass – wie die Diskussion zur sog. „Router-TR“ vom BSI Ende 2018 gezeigt hat [3] – Standarisierung immer von Kompromissen und dem Lobbyismus der Hersteller geprägt ist. Für diese stehen potenziell möglichst weiche Anforderungen im Fokus, deren Umsetzung sich wirtschaftlich abbilden lässt. Sie möchten eine einfache Produkthandhabung für den Endanwender sicherstellen und im Produktentwicklungsprozess weitreichende Flexibilität erhalten.

Dagegen sind harte, technische und organisatorische Anforderungen der IT-Sicherheit zu legen, deren fehlende oder nachlässige Umsetzung das Eindringen von Angreifern in Heimnetze, Haushalte, vernetzte Autos und andere private Bereiche des Lebens ermöglicht. Dazwischen steht der Konsument meist ohne technisches Wissen, der sich auf Herstellerangaben und den Rechtsrahmen für diese Produkte verlassen will. Dieser Umstand ist zu berücksichtigen, gerade wenn von einem „Mindeststandard für Sicherheit“ gesprochen wird: Standards sind oft nur das Minimum an Sicherheit: der kleinste gemeinsame Nenner zwischen Verbrauchervertretung und Industrie.

„Hervorragende IT-Sicherheit“ als Gütemerkmal bei IoT-Produkten hat sich leider noch nicht durchgesetzt.

Einen sinnvollen und praktikablen Kompromiss zu finden zwischen Wirtschaftlichkeit, Usability eines Produktes, vielleicht einem Sicherheitsstandard und harter IT-Sicherheit, ist eine Herausforderung. Dabei helfen wir unseren Kunden.

Solange es keine gesetzlichen Vorgaben (neben denen des Datenschutzes) für IoT-Geräte im Consumer-Bereich in Deutschland und Europa gibt, gilt für die technische Produktentwicklung in Bezug auf IT-Sicherheit folgende Empfehlung:

- Für ein IoT-Gerät ist der Mindeststandard für IoT-Security nach ETSI EN 303 645 zu berücksichtigen.

Grund: Dieser Standard bindet die ISO 27072 ein und stellt nach Aussage der ENISA im Vergleich zu IoT-Sicherheitsstandards (vgl. Link) die Sicherheitsbasis für IoT-Geräte dar – den besagten „Mindeststandard für IoT-Sicherheit“. Hiervon kann abgeleitet werden, dass sich zukünftige, bindende europäische Vorgaben daran orientieren könnten. Dazu sagt die ENISA: „Basic security level certification is achieved by self-assessment based on the requirements from the ETSI EN 303 645.The device must meet all mandatory requirements“. - Für weitergehende, auch organisatorische Anforderungen an IT-Sicherheit von IoT-Geräten, z. B. in sensiblen Bereichen, sind nach dem EUROSMART IoT Security Certification Scheme weitere Anforderungen zu berücksichtigen und Prozesse einzuführen.

Grund: Neben dem ETSI ist der EUROSMART Standard, den die ENISA explizit heraushebt und für die organisatorische Sicherheit nennt – begonnen beim „IoT Device Life-Cycle“ („Security by Design“) über das Schwachstellenmanagement bis hin zum ISMS im Allgemeinen. Dazu die ENISA: „Substantial security level certification is achieved by adding defined processes in the Eurosmart scheme such as vulnerability management, policies, and mark usage.“

Darüber hinaus lohnt sich immer ein Blick über den Teich zum National Institute of Standards and Technology (NIST), welches erfahrungsgemäß einen sehr guten Anhaltspunkt für konkrete IT-sicherheitstechnische Anforderungen bietet. Diese hat in Bezug auf IoT-Sicherheit ebenfalls eine Orientierungshilfe für den US-amerikanischen Markt entwickelt, die Foundational Cybersecurity Activities for IoT Device Manufacturers.

Praktische Checkliste IT-Sicherheit für IoT-Geräte

Abgeleitet von den genannten Standards und Best-Practices ist folgende, sicher nicht umfassende „Top-15-Checkliste für IoT-Sicherheit“ ein guter Anhaltspunkt dafür, ob Ihre IoT-Produktentwicklung in Bezug auf IT-Sicherheit auf einem guten Weg ist:

- Sie berücksichtigen Sicherheitsanforderungen und Datenschutz bereits im Produktdesignprozess.

- Auf der Produktpackung ist zu lesen, bis wann der Kunde mindestens Sicherheitsupdates erwarten kann.

- Der Installationsprozess ist für den Kunden einfach und Sicherheitseinstellungen sind für Laien verständlich dokumentiert.

- Funktionen zur Konfiguration oder Administration sind immer verpflichtend mit einer Authentifizierung geschützt.

- Es werden keine Default- oder Standard-Passwörter verwendet.

- Wichtige Sicherheitsupdates der Gerätesoftware können automatisch erfolgen.

- Die Integrität der Gerätesoftware wird bei Updates kryptographisch sichergestellt.

- Alle Datenübertragungswege sind verschlüsselt.

- Sensible Informationen zur Anmeldung oder über den Kunden werden nur verschlüsselt gespeichert.

- Das Gerät stellt initial nur genau die Schnittstellen (Ports) zur Verfügung, die zum Betrieb unbedingt nötig sind.

- Die Gerätesoftware verwendet keine veralteten Bibliotheken, Services oder Protokolle, die bekannte Schwachstellen aufweisen.

- Das Gerät erkennt potenzielle, z. B. „brute-force“ Angriffe und meldet diese aktiv.

- Der Kunde kann einfach seine persönlichen Daten in Gerät und Plattform löschen.

- Sie veröffentlichen bekannte Schwachstellen ihres Produktes.

- Sie informieren Ihre Kunden bei Sicherheitsproblemen proaktiv, z. B. per E-Mail mit Hinweisen zur Behebung.

Wir unterstützten Sie gerne mit unserer Erfahrung in der Absicherung Ihres IoT-Produkts – von der Einführung einer sicheren Entwicklung auf Basis von Methoden wie „Security by Design“ oder agile Vorgehensmodellen in einer „DevSecOps“-Kultur, über Hardware-Security auf Geräteebene bis hin zur Begleitung einer Sicherheitszertifizierung.